Применение в Криптографии

Применение в Криптографии Квантовая криптография: Угрозы и постквантовые алгоритмы

Криптоанализ и Атаки

Криптоанализ и Атаки Теория распределения секретов (Shamir’

Криптоанализ и Атаки

Криптоанализ и Атаки Теория хеширования на основе дерева Меркла: что скрывается

Применение в Криптографии

Применение в Криптографии Понятие криптографической примитивности: что такое

Поля в Криптографии

Поля в Криптографии Протокол Зегор: инновационный взгляд на обмен ключами

Применение в Криптографии

Применение в Криптографии Квантовое распределение ключей: Протокол BB84 — как

Поля в Криптографии

Поля в Криптографии Теория MPC: Как работают аукционы и почему они важны

Применение в Криптографии

Применение в Криптографии Криптографические подписи: Теория на основе решеток

Применение в Криптографии

Применение в Криптографии Теория хешей: как работает конструкция Sponge и почему

Криптоанализ и Атаки

Криптоанализ и Атаки Тестирование генераторов случайных чисел: порог надежности

Теория Эллиптических Кривых

Теория Эллиптических Кривых Взгляд на выччислительную криптографию: Почему NP-полные

Криптоанализ и Атаки

Криптоанализ и Атаки Теория хешей: Разбор структуры функций сжатия и их

Теория Эллиптических Кривых

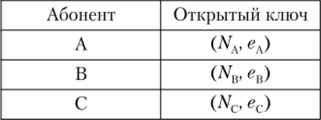

Теория Эллиптических Кривых Асимметричное шифрование: Раскрываем секреты криптоанализа

Поля в Криптографии

Поля в Криптографии Раскрываем тайны шифра AES: как обеспечивается безопасность

Поля в Криптографии

Поля в Криптографии Теория ZKP: Создавая анонимные системы будущего В современном

Применение в Криптографии

Применение в Криптографии Понятие криптографической случайности: важнейший аспект

Применение в Криптографии

Применение в Криптографии Гомоморфное шифрование: раскрываем тайны схем с булевой

Применение в Криптографии

Применение в Криптографии Погружение в секреты шифров: как работают блочные режимы

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Угрозы и атаки на поля в криптографии

Криптоанализ и Атаки

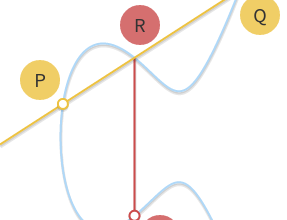

Криптоанализ и Атаки Эллиптические кривые: Теория над полями Галуа — ключ

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Тайны рациональных чисел и их

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: секреты криптоанализа и их значение

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: революция в мире цифровых денег

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: разбираемся, что скрыто за понятиями

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Построение над полями характеристики

Криптоанализ и Атаки

Криптоанализ и Атаки Эллиптические кривые: Построение над полями Галуа и